SVINDEL

DNB utsatt for sofistikert deepfake-angrep

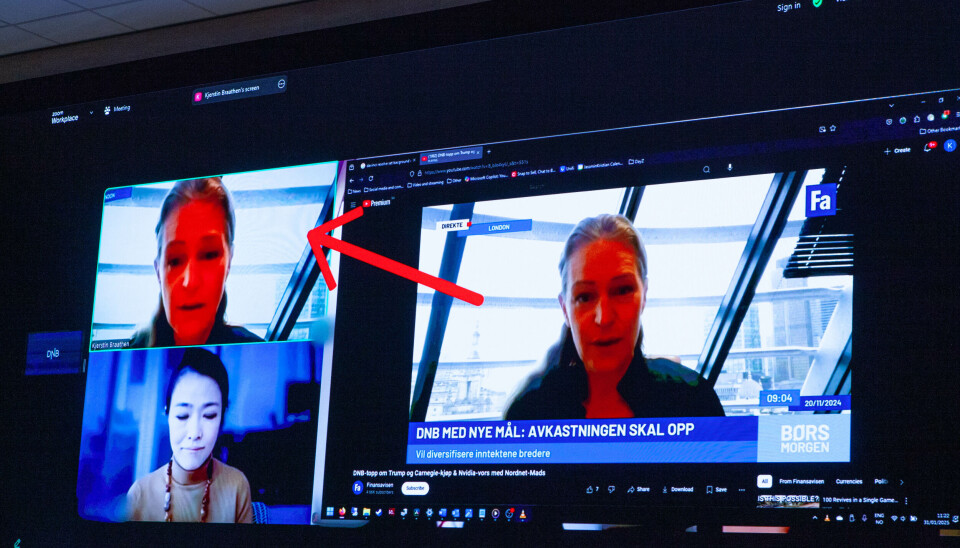

Her prøver en deepfake-versjon av DNBs finansdirektør Ida Lerner å instruere ansatte ved bankens Singapore-kontor til å utbetale millioner av Singapore-dollar i et ekte Teams-møte.

Under sikkerhetskonferansen Finansiell Trygghet: Hvem kan du stole på? kunne konserndirektør Kjerstin Braathen fortelle at DNB nylig ble utsatt for et utspekulert deepfake-angrep.

– Forrige tirsdag satt jeg i et konsernledelsesmøte da jeg fikk avspilt et Teams-møte. Møtet så helt legitimt ut – det var kollegaene mine, noen eksterne representanter og meg selv som snakket om vår overordnede strategi, forteller Braathen.

Så kom det en del to av møtet, hvor Braathen ikke deltok. Der kom finansdirektør Ida Lerner inn og presenterte en fantastisk mulighet knyttet til DNBs strategi. Hun redegjorde for denne og ba teamet gjennomføre en transaksjon.

– Alt virket troverdig – stemmene var gjenkjennelige, fremtoningen var gjenkjennelig, sier Braathen, før hun legger til:

– Det eneste som skilte seg ut, var at jeg hadde på meg sommerklær i november. Det var selvfølgelig ikke meg. Hverken jeg eller vår finansdirektør deltok i dette møtet. Det var en fullstendig deepfake.

Se video av hendelsen nederst i saken!

Whatsapp-kontakt før møte

Eksterne aktører hadde målrettet angrepet mot kontorene til DNB i Singapore og London.

Tirsdag 21. januar mottok lederne på DNBs Singapore-kontor en mistenkelig melding fra finansdirektør Lerner på Whatsapp. På samme tid fikk andre ledere på DNBs internasjonale kontorer meldinger fra Lerner og konsernsjef Braathen med lignende innhold.

I meldingen inviteres det til et møte med begge topplederne i forbindelse med et prosjekt for lansering av et «nytt og spennende produkt.»

Mulighet for å lære

Møtet ble avholdt to dager senere, torsdag 23. januar.

Lederen i Singapore meldte fra om den mistenkelige meldingen til DNBs sikkerhetsavdeling, i henhold til DNBs rutiner. De så tydelige tegn på at dette er et forsøk på svindel, en såkalt «CEO fraud».

Det ble besluttet å fortsette med Teams-møtet for å lære mer om metodene som svindlerne planlegger å bruke.

I Teams-møtet satt flere interne og eksterne aktører. Det tok tid før «Lerner» kobler seg på, men når hun gjorde det, kom hun inn med instruksjoner og ba DNB om å overføre flere millioner Singapore-dollar for å fullføre handelen - som skulle være en unik investeringsmulighet for DNB.

Til tross for noen brudd på linja, virker opptaket troverdig og såpass sømløst som det kan forventes på en litt skurrete linje over lange avstander, mener DNB. Lyden er komplett med Lerners stemme og gjenkjennbare engelske aksent etter hennes tid i den britiske storbanken HSBC.

Hentet videoer fra nettet

– Dette var en læringsopplevelse for oss, og det viser hvor gode de har blitt. Deepfake-angrep er i rask utvikling, og vi må være forberedt, sier Braathen.

Da DNB gikk gjennom videoene av Lerner og Braathen, så de at både lyd og bilde er hentet fra faktiske opptak som finnes tilgjengelig på nett, og som svindlerne lar gå i loop.

– Vi har hørt snakk om denne type deepfake-bedragerier tidligere, men det er første gang vi har sett det i et live-møteformat, og det var ikke mulig å skille ut fra lydkvaliteten om dette var ekte eller ikke. Alle som har hatt hjemmekontor vet at det kan være små forsinkelser på linjen, så man stusser kanskje ikke med en gang, sier Torgeir von Essen, administrerende sikkerhetssjef i DNB, til BankShift.

Lett tilgjengelige verktøy

Von Essen forteller til BankShift at han tilfeldigvis var godt forberedt på nettopp denne typen bedrageri da det skjedde. For tre måneder siden var han på et seminar hvor et stort sikkerhetsselskap hadde gjennomført en test med deepfake-teknologi.

– De brukte det i et møte med konsernledelsen, der en av deltakerne viste seg å være en deepfake. Poenget var å teste hvor godt dette kunne fungere, og realiteten er at slike verktøy er lett tilgjengelige. Noe finnes gratis, annet kan kjøpes for en billig penge. Det kreves svært lite både av lyd og bilde for å lage en overbevisende deepfake, forteller han.

Von Essen poengterer at Braathen visste at noe var galt fordi hun husket at hun ikke hadde gått i sommerklær, men at man må reagere veldig raskt for å fange opp slike detaljer. Et annet rødt flagg for DNB, var at Braathen og Lerner tok kontakt gjennom Whatsapp.

– Har dere vurdert risikoen for at det at dere deler dette, kan føre til at svindlerne bruker informasjonen om hvordan de ble avslørt, til å forbedre seg?

– Denne verktøykassen er allerede er tilgjengelig for de kriminelle, og vi vinner mer på å være åpne om disse hendelsene enn ved å holde dem tilbake. Vi tror også at vi får mye igjen fra andre aktører når vi deler vår kunnskap, svarer von Essen.

Ingen norsk aktør

Sikkerhetsdirektøren forteller at DNB fortsatt er i prosessen med å analysere alle data fra denne saken for å finne ut hvilken trusselaktør det er de har stått overfor.

– Når vi analyserer denne saken, ser vi at det er en relativt avansert aktør som har satt opp et live-møte på denne måten og tilpasset interaksjonen underveis. Det er noen detaljer som avslører feil, men dette er ikke en norsk aktør. Vi jobber videre med å kartlegge hvem som står bak.

von Essen forteller også at det var først da de ble vist betalingsinstruksjoner på skjermen, at de valgte å bryte kontakten.

– Om det har vært ytterligere kontakt fra dem siden, kan jeg ikke svare kategorisk på. Det kan godt hende de har forsøkt å nå oss igjen, men dette skjedde så nylig at vi har hatt fullt fokus på å analysere og dele informasjonen.

Hvem kan du stole på?

– Hvem kan du egentlig stole på? Når du snakker med banken, myndighetene eller politiet – hvordan kan du være sikker på at det faktisk er dem?, spør von Essen.

Han mener denne problematikken har klare paralleller til svindelsaker der noen ringer og utgir seg for å være fra banken eller politiet for å manipulere ofre til å ta bestemte valg, såkalt sikker kontosvindel-saker.

von Essen har ikke troen å holde lederne unna media, for å redusere risikoen for at deres stemmer blir misbrukt til deepfake-svindel.

– Jeg tror ikke det er løsningen. Dette blir et kappløp med de kriminelle, hvor vi hele tiden må holde oss oppdatert på metodene deres. De utnytter hele verktøykassen som er tilgjengelig, og vi må gjøre det samme for å beskytte oss, slår han fast.